Active Layer – Konfiguration, Sicherheit & Netzwerkbetrieb

Während der Physical Layer die Grundlage bildet, sorgt der Active Layer dafür, dass Ihr Netzwerk sicher, schnell und zuverlässig funktioniert.

Wir übernehmen die komplette Einrichtung, Konfiguration und Übergabe Ihrer aktiven Netzwerkkomponenten – in einem klaren 7-Schritte-Prozess, der Transparenz schafft und Ergebnisse liefert.

Von der Planung bis zur Schulung – alles aus einer Hand.

Schritt 1 — Netzwerkdesign & Konzeption

Am Anfang steht ein durchdachtes Design.

Gemeinsam mit Ihnen definieren wir:

Netzwerkziele, Nutzeranzahl und Systemanforderungen

Sicherheits- und Segmentierungsrichtlinien

Standort- oder VLAN-basierte Trennung

Skalierbarkeit für zukünftige Erweiterungen

Ein klares Konzept reduziert Kosten, verhindert Fehlkonfigurationen und stellt sicher, dass das Netzwerk genau zu Ihren Geschäftsanforderungen passt.

Schritt 2 — Geräte-Setup & Grundkonfiguration

Nach dem Design richten wir die benötigten Geräte ein und führen die erste Basiskonfiguration durch.

Dazu gehören:

Einrichtung von Switches, Firewalls, Routern und Access Points

Firmware-Updates und Sicherheits-Patches

Grundkonfiguration von IP-Adressen, Interfaces und Managementzugang

Sichere Remote-Verwaltung (SSH, HTTPS, VPN-Konsole)

Damit schaffen wir eine stabile technische Basis für den weiteren Aufbau Ihres Netzwerks.

Schritt 3 — VLAN, Routing & Netzwerksegmentierung

Um Sicherheit, Geschwindigkeit und Ordnung im Netzwerk zu gewährleisten, richten wir eine klare Segmentierung ein.

Wir konfigurieren:

VLANs für Abteilungen, Gäste, IoT und Server

Inter-VLAN-Routing für kontrollierte Kommunikation

Trennung sensibler Bereiche (z. B. Verwaltung, Produktion)

Priorisierung von Voice-, Video- und Datentraffic (QoS)

Eine durchdachte Segmentierung schützt Ihr Netzwerk und optimiert gleichzeitig die Performance.

Schritt 4 — Firewall-Regeln & Sicherheitsrichtlinien

Sicherheit ist kein Zusatz, sondern ein fester Bestandteil der Netzwerkarchitektur.

Wir definieren und konfigurieren:

Zugriffsregeln (Allow / Deny / Logging)

NAT, Portfreigaben & VPN-Zugänge

Sicherheitsrichtlinien für interne und externe Kommunikation

Schutz vor Angriffen, Malware und unbefugtem Zugriff

Durch klare Regeln und moderne Schutzmechanismen wird Ihr Netzwerk sicherer, ohne die Flexibilität zu verlieren.

Schritt 5 — WLAN-Controller & Access Point Konfiguration

Für ein stabiles und flächendeckendes WLAN konfigurieren wir den zentralen Controller sowie alle Access Points.

Wir kümmern uns um:

WLAN-Controller-Einrichtung (z. B. Cisco, Aruba, UniFi)

SSID-Struktur für Mitarbeiter, Gäste und Geräte

Roaming-Optimierung für unterbrechungsfreie Bewegung

Sicherheitsstandards wie WPA3, Zertifikate & Captive Portals

Leistungsanpassung je nach Umgebung (Büro, Lager, Industrie)

So entsteht ein zuverlässiges, sicheres und professionelles WLAN für Ihren gesamten Standort.

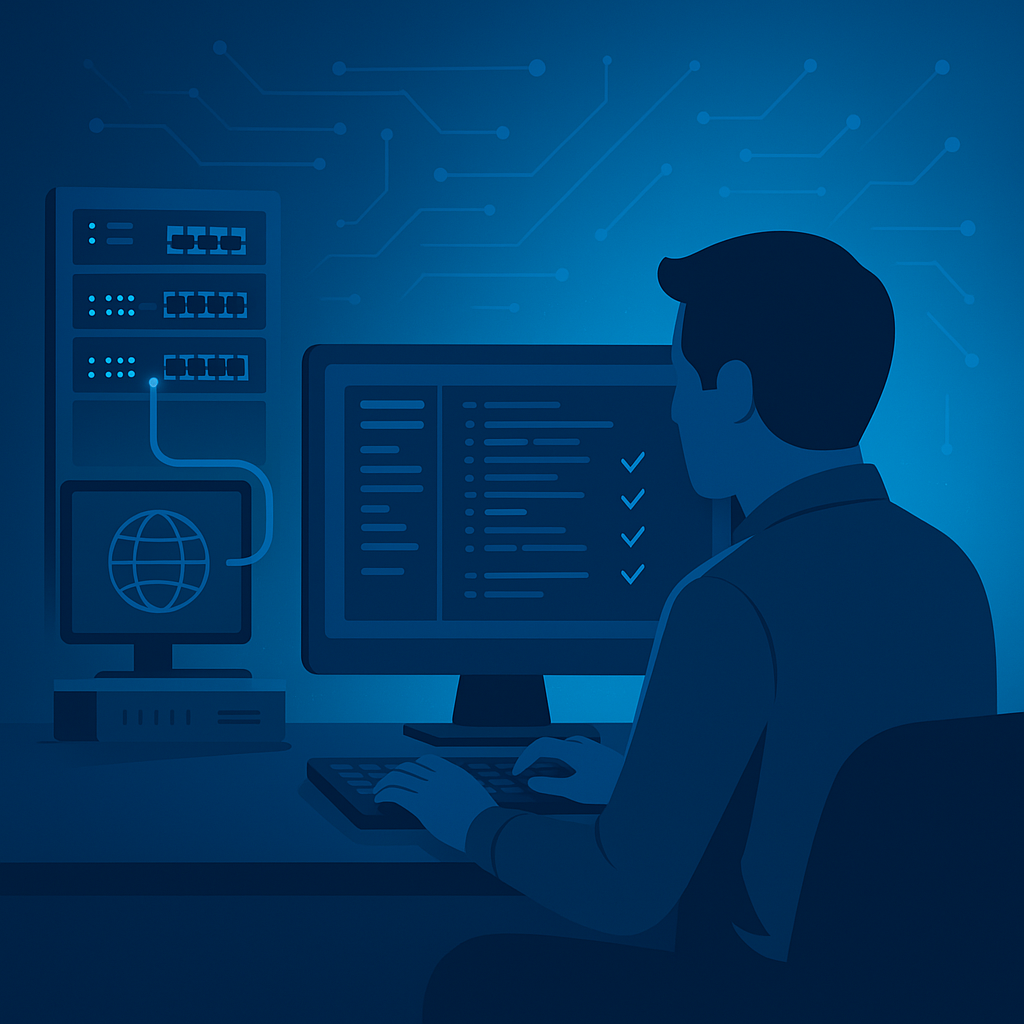

Schritt 6 — Monitoring, Logging & Alarmierung

Damit Ihr Netzwerk sicher und zuverlässig bleibt, richten wir ein professionelles Monitoring ein.

Wir implementieren:

Echtzeitüberwachung von Netzwerkgeräten

Protokollierung wichtiger Ereignisse

Warnmeldungen bei Ausfällen oder Angriffen

Performance-Analyse zur Kapazitätsplanung

Mit Monitoring erkennen Sie Probleme, bevor sie zum Ausfall werden – und handeln schneller und gezielter.

Schritt 7 — Dokumentation, Übergabe & Schulung

Zum Abschluss erhalten Sie volle Transparenz und Kontrolle über Ihr Netzwerk.

Wir liefern:

Dokumentation der Konfigurationen & Netzwerkstruktur

Übergabe der Zugänge und Sicherheitsrichtlinien

Einweisung oder Schulung für Administratoren und Anwender

Optional: Remote-Support & Wartungspakete

Damit stellen wir sicher, dass Ihr Netzwerk nicht nur funktioniert – sondern verstanden, sicher betrieben und weiterentwickelt werden kann.